A la hora de tener nuestro entorno windows seguro y estable hay que seguir unos pequeños consejos de seguridad. En éste caso os vamos a ofrecer 7 pasos BÁSICOS de seguridad en Windows:

1. Actualizaciones.

2. Cuentas de usuarios en Windows

3. Seguridad perimetral, redes Wifi y configuraciones S.O.H.O.

4. Protégete ante Internet.

5. Pc listo y en orden.

6. Privacidad en la Red.

7. Evita los "desastres".

1. Actualizaciones:

1.1 Actualizar Windows:

Dentro del desplegable que se encuentra en "Actualizaciones Importantes", podemos elegir entre:

Más info en:

Windows 7: http://windows.microsoft.com/es-es/windows7/products/features/windows-update

Windows 8: http://windows.microsoft.com/es-es/windows-8/windows-update#1TC=t1

1.2 Actualizar Programas Instalados:

Una muy buena opción, y gratuita para actualizar los programas de tu ordenador es SUMO (Software Update Monitor), que lo podéis descargar aquí: http://www.kcsoftwares.com/?download .

Este programa se encarga de buscar todo el software instalado en tu pc y comprobar si esta al día. Después de esto te da la opción de actualizarlo o de ir a la web del autor.

1.1 Actualizar Windows:

Sucede que TODOS los meses se encuentran nuevas vulnerabilidades del sistema que los hackers pueden aprovechar en su propio beneficio. Para evitar lo máximo posible que esto suceda, Microsoft ( La casa de Redmond) soluciona esto creando parches que colocan en sus servidores de actualización. Cuando Windows detecta una nueva actualización procede a instalarla, o dependiendo de la configuración que tengamos nos preguntará antes de ello.

Podemos configurar la manera de actuar de nuestro WindowsUpdate dirigiéndonos a, "Panel de control\Sistema y seguridad\Windows Update\Cambiar configuración" (sin las comillas), y allí veremos lo siguiente:

Más info en:

Windows 7: http://windows.microsoft.com/es-es/windows7/products/features/windows-update

Windows 8: http://windows.microsoft.com/es-es/windows-8/windows-update#1TC=t1

1.2 Actualizar Programas Instalados:

Una muy buena opción, y gratuita para actualizar los programas de tu ordenador es SUMO (Software Update Monitor), que lo podéis descargar aquí: http://www.kcsoftwares.com/?download .

2. Cuentas de usuarios en Windows.

Dentro de "Cuentas de Usuario" nos encontraremos con:

Y dentro de "Administrar otra cuenta" llegaremos a:

Una opción muy utilizada, sobretodo si en el mismo pc se conectan varias personas, es crear una Cuenta de Usuario. Vamos a distinguir dos, la cuenta de "Administrador" que posee permisos para todo tipo de tareas en Windows, y la cuenta "Invitado", que tiene restringidas las opciones mas importantes para evitar así problemas de estabilidad del sistema y otros problemas.

Configuraremos las "Cuentas de Usuarios" en : Panel de control\Cuentas de usuario y protección infantil . Lo que veremos será lo siguiente:

Dentro de "Cuentas de Usuario" nos encontraremos con:

Y dentro de "Administrar otra cuenta" llegaremos a:

Donde podremos habilitar la Cuenta de "Invitado", si no la tenemos activada.

Más info en:

Windows 7: http://windows.microsoft.com/es-es/windows-vista/user-accounts-frequently-asked-questions

Windows 7: http://windows.microsoft.com/es-es/windows-vista/user-accounts-frequently-asked-questions

3. Seguridad perimetral, redes Wifi y configuraciones S.O.H.O.

Para poder tener la tranquilidad de que nuestra configuración WIFI es lo más segura posible, os recomendamos los siguientes puntos, por muchos ya conocidos, pero importantes y básicos:

- Cambiar la contraseña por defecto suministrada por nuestro ISP (Internet Service Provider ):

Por defecto nuestro Proveedor de servicios de Internet (ISP) nos asigna una contraseña "aleatoria"para que nos conectemos a Internet, pero en la mayoría de los casos esta contraseña no es tan "aleatoria" como se piensa. Con bastante facilidad y buscando por Internet podemos descubrir los patrones que usan (cada ISP tiene su patrón, Telefónica, ONO, Orange, Vodafone, CMET, Steel, Fibertel, Tigo, CANTV, Claro, Cablemas, Nextel, ...).

Con estos datos los Hackers o cualquier curioso, tienen bastante más fácil el poder averiguarla, hay muchos tutoriales por Internet al respecto.

- Si el Router lo permite, hacer una instalación con WPS:

WPS son la siglas de "Wifi Protected Setup", gracias a esta opción de instalación, la conexión va a ser segura, solo hay que seguir las instrucciones del instalador o del manual que nuestro ISP nos ha facilitado.

También es aconsejable, dentro de nuestras capacidades y la distribución de nuestra vivienda/oficina el colocar el Router lo más centrado posible, así evitaremos que el alcance de nuestro Wifi invada lo menos posible viviendas ajenas, reduciendo el peligro de hackeos. Además dentro de nuestra propia vivienda también existen obstáculos que reducen la intensidad de la señal, como son las paredes, aparatos con fuentes electromagnéticas potentes, muebles...

Instalación errónea:

Se observa como la mayoría de la intensidad se recibe en una parte de la casa (Zona Verde), llegando muy poca de ella al otro extremo (Zona Roja). Además la "dirección" del Wifi se emite en todas direcciones, por lo que estaríamos dando cobertura también a la casa de nuestro vecino, con el problema de seguridad que eso puede conllevar.

Instalación ideal:

En este sencillo esquema vemos como se instalaría correctamente nuestro Router o nuestro "Punto de acceso Wifi", info AQUI.

Podéis encontrar un artículo actual, muy bien explicado y que merece la pena leerlo en la siguiente dirección: obten_una_cobertura_wifi_excelente_toda_casa.

- Elegir un cifrado más o menos fuerte, como puede ser WPA2:

Al principio el cifrado utilizado en las conexiones wifi era el cifrado WEP, pero ya esta totalmente en desuso y además es el menos seguro de todos, es "casi" practicamente como no tener nada, en términos de seguridad. Es relativamente fácil romper el cifrado WEP con las herramientas apropiadas y en pocos minutos.

Por este motivo es esencial elegir un cifrado "fuerte" para nuestra conexión Wifi. Los cifrados que podemos elegir, según el router que tengamos pueden ser:

Los cifrados WEP, como hemos dicho son relativamente fáciles de romper, con pocas herramientas y la información adecuada se consigue en pocos minutos. En cambio si queremos romper cifrados WPA, la cosa

se complica teniendo que recurrir a métodos de "Fuerza bruta", atacando con diccionarios y/o Rainbow Tables. Además para este tipo de métodos se requiere además de un equipo correctamente configurado para poder hacer uso de todo su potencial. Para los ataques con fuerza bruta en un principio se usaba solamente la fuerza de la CPU, pero hoy en día se aprovecha mejor el potencial que ofrecen las GPU, (las unidades de procesamiento de las tarjetas gráficas). En este campo se aprovecha la tecnología CUDA de Nvidia y software como los ofrecidos por la empresa Elcomsoft, pudiendo incluso usar los recursos de varias tarjetas gráficas y pcs a la vez. Aún con todos esto si la contraseña es lo suficientemente "segura" se tardaría mucho tiempo en encontrarla, desde días, en el mejor de los casos, hasta el infinito y más allá...

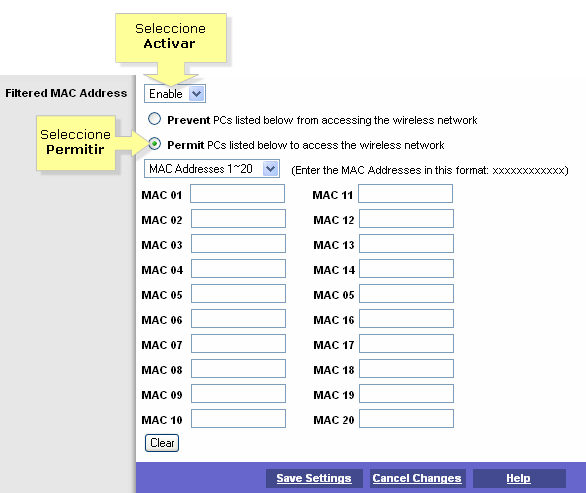

- Filtrado MAC:

Otro punto a tener en cuenta es el filtrado por direcciones MAC. Este es uno de los puntos en el que la gente peca de "vagancia" o de desconocimiento. Se trata de añadir a la lista de direcciones MAC del router las direcciones que queremos que acepte como "buenas", bloqueando las que no estén es esta lista. Hoy en día con la cantidad de dispositivos conectados esta tarea se alarga un poco más, pero una vez hecho no repetiremos la acción más si todo va como debe ser. Cada dispositivo que conectemos a Internet a través de nuestro Wifi tiene su Dirección MAC, el smartphone, el pc de sobremesa, el portátil, el tablet...

Por este motivo la tarea se puede alargar un poco, pero es sencilla de realizar. Sólo tenemos que localizar las direcciones MAC de nuestros aparatos y añadirlas a la lista blanca de nuestro router. Para todo esto podéis consultar los manuales correspondientes de cada aparato, ya que cada fabricante lo muestra de una manera.

Si tenéis un router de la marca LinkSys:

Podéis ayudaros en la dirección:

Si por otro lado vuestro ISP os ha proporcionado uno de la marca Zyxel (como Movistar), entonces ver esto:

- Elegir una contraseña correcta:

Una herramienta que nos puede ayudar a conseguir una contraseña adecuada y fuerte es "Wireless Key Generator". Facilita bastante la creación de la contraseña, eso si, no muy fáciles de recordar ;) .

Podéis descargar esta aplicación desde su pagina oficial en: http://www.perceptionreality.com/wkg.html

Aunque no lo parezca las contraseñas con faltas de ortografía son también una solución. ¿Y eso cómo puede ser?, os podéis preguntar, muy sencillo. Cuando las conexiones se establecen con cifrados más o menos fuertes (WPA), como hemos resumido en el punto anterior sobre los cifrados, entra en juego el uso de ataques por fuerza bruta, con la ayuda de diccionarios (aquí esta la clave) y/o RainbowTables. Los diccionarios utilizados, comúnmente están realizados con palabras que existen en los diccionarios, ya sea el idioma que sea, de ahí que si en nuestra contraseña, o en parte de ella estamos añadiendo una palabra con faltas de ortografía, estos ataques se alargan o se eluden. Un ejemplo, podemos elegir la palabra "botella " y la integramos en nuestra password como "voteya", es un "poco" más complicado ante un posible ataque y además, nos será mas fácil recordarla porque es una palabra "conocida", aunque este mal escrita. Lógicamente la contraseña en global tiene que ser de más extensión y complejidad.

Un ejemplo sencillo de recordar, aunque no lo parezca, sería:

Lu4m/voteYa7.

Aquí nuestra contraseña es alfanumérica (letras y números) y además la combinamos con minúsculas, mayúsculas y otro caracter.

Para nosotros, esta contraseña podría llegar a significar algo fácil de recordar y además no se podría encontrar ninguna parte de esta password en ningún diccionario, a no ser que se hiciera el diccionario a medida, que no es el caso. Para nosotros esta contraseña podría significar:

Lu --> Un día de la semana.

4m --> Una fecha que nos guste, 4 de Marzo, (que no sea un cumpleaños).

/ --> Nos ayuda a separar ideas y reforzar la contraseña.

voteya --> Una palabra familiar mal escrita.

7 --> Un número aleatorio.

Esto es solo un ejemplo de como construir una contraseña suficientemente compleja, para el día a día y fácilmente recordable.

También podéis usar una frase que sólo tú sepas, como por ejemplo:

"Juan y María tienen dos perros rojos y cuatro elefantes verdes"

Y transformarla en:

JyMt2Pry4Ev

Siempre es mejor alternar mayúsculas y minúsculas, cual de ellas elegir como mayúscula/minúscula es cosa de cada uno. Elegir la manera que os resulte más cómodo de recordar. Se puede reforzar añadiendo caracteres "no frecuentes", cómo son, /, *, -, #, %, etc.

Sobretodo, lo que hace que una contraseña sea fuerte somos nosotros mismos, NO UTILIZANDO nada que se pueda relacionar con nosotros, ya sean cumpleaños, nombres, apellidos, nombres de las mascotas, la misma contraseña para todo ...

- Cambiar la contraseña cada "x" tiempo:

Dependiendo de nuestros intereses y el uso que le demos a la red, deberíamos cambiar la contraseña cada cierto período de tiempo. ¿cuál es el recomendado?. Ésta es una pregunta bastante personal y depende de gustos" y factores. Un factor a tener en cuenta puede ser la importancia del contenido que tengamos en nuestro pc, datos confidenciales, documentos IMPORTANTES; si estamos en un equipo conectado a otros en red (sistemas S.O.H.O.), pudiendo ser más vulnerables, etc... Vamos que puede darse el caso que cambiemos la contraseña diariamente, como cada 2 o 3 meses. Eso sí, NO SE RECOMIENDA obviar este punto, y menos aún dejar una contraseña "débil" y/o por defecto (suministrada por nuestro ISP).

- Comparte carpetas y dispositivos de forma segura:

Ya si tienes una red local, dos equipos conectados entre sí, (ya sea mediante un cable de red rj45 "cruzado" (INFO), lo que se conoce como "Punto-a-Punto", o mediante el Router, Hubs/Switchs...); una red S.O.H.O (Small.Office.Home.Office), etc; tienes la posibilidad de compartir archivos entre sí.

Algunos ejemplos de redes S.O.H.O.:

1.

2.

Por ello, debes hacerlo de manera correcta, para evitar problemas futuros.

Antes de compartir ninguna carpeta tienes que definir muy bien la estructura y tenerla organizada, esto quiere decir, que si vas a compartir Fotos, Música, Vídeos, Documentos..., a cada una deberías de asignarle su correspondiente carpeta. Otro ejemplo de estructura es por "Personas", si se van a compartir archivos de cada miembro de una familia/oficina, se le puede asignar a cada persona una carpeta. Esto sería de la siguiente manera:

[Opción 1]Nombre de carpetas por tipo de archivos:

- Documentos.

- Fotos

- Música.

- Vídeos.

[Opción 2]Nombre de carpetas por integrantes:

- Javier.

- Juan.

- Jennifer.

- María.

Así, nuestra carpeta compartida tomaría la siguiente apariencia:

[Opción 1]

[Opción 2]

4. Protégete ante Internet.

Para protegernos ante las amenazas que nos acechan, tanto desde el lado de internet como desde el lado del usuario (cómo puede ser memorias usb infectadas, mál uso del pc ...), debemos siempre ser, lo primero de todo es ser coherentes y precavidos, Que queremos decir con ésto, que si estamos navegando por páginas de contenido no del todo legal, o páginas con publicidad abusiva, entonces estamos incrementando considerablemente las opciones de que algún tipo de virus, malware, o demás tipos de programas maliciosos, nos infecten. Otro punto a tener en cuenta es por ejemplo el uso de algún tipo de cortafuegos que no sea el propio de windows, que no siendo del todo "muy malo", está muy explotado. Por ello os recomendamos cualquier tipo de cortafuegos gratuitos que hay en el mercado, como por ejemplo:

Hay muchos más y "para gustos los colores", así que cada uno que elija el que más le guste y más se adapte a sus necesidades.

Otro punto fuerte a la hora de protegerse de las amenazas de internet es contar con un buen antivirus (AV) actualizado. Existen, al igual que en el mundo de los cortafuegos, una amplia variedad de ellos. Unos gratuitos y otros de pago. A la hora de elegir uno os aconsejamos que penséis muy bien que tipo de proteción necesitaís. Nos referimos a que si el pc en el que quereis instalar el AV no requiere de mucha protección ya que no va a tener ningún dato sensible ni documentos personales que necesiteis respaldar, entonces con cualquiera de los antivirus gratuitos que hay en el mercado es más que suficiente, (acompañandolo de un cortafuegos).

Por otro lado, si en el pc donde querésis instalar el AV va ha tener datos personales, fotos, incluso nóminas,... o simplemente queréis estar mucho más seguros y "tranquilos", lo mejor es optar por una opción de pago. Muchos de ellos incorporan ya el cortafuegos en sus paquetes.

Todas versiones anteriores gratuitas tienen su correspondiente versión de pago, por lo que si nos ha gustado la versión gratuita y decidimos pasar a la de pago, tendremos esa opción también.

Nota: Sólo una reflexión que no quiere ser alarmista, pero cómo todo el mundo sabe, en cuanto un pc esta conectado a interntet deja de estar seguro cien por cien. Con ésto nos referimos a que, al igual que un ladrón sabe abrir las puertas de una casa por muy buenas que sean, los "hackers" saben y en la mayoría de los casos pueden acceder a un pc mal protegido o mal configurado, por ésto mismo lo que tenemos que intentar es ponerselo lo más dificil posible para que así, desistan o se cambien a otro terminal. En nuestro ejemplo anterior, si un ladrón ve que en nuestra casa la puerta es acorazada con doble cerradura y además sabe que tenemos un perro dentro, lo más probable es que se cambie a la casa de nuestros vecinos.

Para protegernos ante las amenazas que nos acechan, tanto desde el lado de internet como desde el lado del usuario (cómo puede ser memorias usb infectadas, mál uso del pc ...), debemos siempre ser, lo primero de todo es ser coherentes y precavidos, Que queremos decir con ésto, que si estamos navegando por páginas de contenido no del todo legal, o páginas con publicidad abusiva, entonces estamos incrementando considerablemente las opciones de que algún tipo de virus, malware, o demás tipos de programas maliciosos, nos infecten. Otro punto a tener en cuenta es por ejemplo el uso de algún tipo de cortafuegos que no sea el propio de windows, que no siendo del todo "muy malo", está muy explotado. Por ello os recomendamos cualquier tipo de cortafuegos gratuitos que hay en el mercado, como por ejemplo:

- Ashampoo FireWall FREE, IR.

- Comodo Firewall FREE, IR.

- Tinywall, no és muy conocido pero es bastante bueno. IR.

- ZoneAlarm Free Firewall, IR.

Hay muchos más y "para gustos los colores", así que cada uno que elija el que más le guste y más se adapte a sus necesidades.

Otro punto fuerte a la hora de protegerse de las amenazas de internet es contar con un buen antivirus (AV) actualizado. Existen, al igual que en el mundo de los cortafuegos, una amplia variedad de ellos. Unos gratuitos y otros de pago. A la hora de elegir uno os aconsejamos que penséis muy bien que tipo de proteción necesitaís. Nos referimos a que si el pc en el que quereis instalar el AV no requiere de mucha protección ya que no va a tener ningún dato sensible ni documentos personales que necesiteis respaldar, entonces con cualquiera de los antivirus gratuitos que hay en el mercado es más que suficiente, (acompañandolo de un cortafuegos).

- Avast FREE, IR.

- Avira Free Antivirus, IR.

- AVG Antivirus Free 2014, IR.

- Panda Cloud Antivirus & Firewall, IR.

- ZoneAlarm Antivirus Free. IR.

- ...

Por otro lado, si en el pc donde querésis instalar el AV va ha tener datos personales, fotos, incluso nóminas,... o simplemente queréis estar mucho más seguros y "tranquilos", lo mejor es optar por una opción de pago. Muchos de ellos incorporan ya el cortafuegos en sus paquetes.

- AVAST Internet Security 2014, IR.

- AVG Internet Security 2014, IR.

- AVIRA, IR.

- Birdefender Total Security, IR.

- Comodo Internet Security PRO 6, IR.

- F-Secure Internet Security 2014, IR.

- Karsperky Internet Security, IR.

- Norton Internet Security 2014, IR.

- Panda Global Protection 2014, IR.

- ...

Todas versiones anteriores gratuitas tienen su correspondiente versión de pago, por lo que si nos ha gustado la versión gratuita y decidimos pasar a la de pago, tendremos esa opción también.

Nota: Sólo una reflexión que no quiere ser alarmista, pero cómo todo el mundo sabe, en cuanto un pc esta conectado a interntet deja de estar seguro cien por cien. Con ésto nos referimos a que, al igual que un ladrón sabe abrir las puertas de una casa por muy buenas que sean, los "hackers" saben y en la mayoría de los casos pueden acceder a un pc mal protegido o mal configurado, por ésto mismo lo que tenemos que intentar es ponerselo lo más dificil posible para que así, desistan o se cambien a otro terminal. En nuestro ejemplo anterior, si un ladrón ve que en nuestra casa la puerta es acorazada con doble cerradura y además sabe que tenemos un perro dentro, lo más probable es que se cambie a la casa de nuestros vecinos.

5. Pc listo y en orden.

Igual de importante que los pasos anteriores es tener el pc listo y en orden, para eso nos podemos ayudar de programas que nos faciliten la tarea. Cómo sucede en muchos casos tenemos programas gratuitos y de pago, nosotros ponemos varios de ejemplo gratuitos que también se pueden encontrar en su versión de pago.

Después de unos minutos, dependiendo de los datos de nuestro ordenador y de su velocidad, aparecerá la siguiente ventana de confirmación.

Igual de importante que los pasos anteriores es tener el pc listo y en orden, para eso nos podemos ayudar de programas que nos faciliten la tarea. Cómo sucede en muchos casos tenemos programas gratuitos y de pago, nosotros ponemos varios de ejemplo gratuitos que también se pueden encontrar en su versión de pago.

6. Privacidad en la Red.

Siempre se habla de la privacidad en la red y de cómo se comparten nuestros datos sin darnos cuenta en ella. Para poder protegernos un poco a la hora de navegar y evitar en muchos casos que nuestros datos viajen libremente por la red tenemos varias opciones que nos ofrecen los propios navegadores.

Podemos usar nuestro navegador preferido en su version "Privada" o de "Incognito".

Información que muestra Firefox al abrir una nueva ventana en modo "Navegación Privada"

Información que muestra Chrome al abrir una nueva ventana en modo "Incógnito"

Otra manera que tenemos para navegar de manera anónima y más segura es usar un proxy, o varios de ellos. Algunas de las opciones que tenemos son:

- Calyphrox, IR.

- Fastwebproxy, IR.

- Hidemyass, IR.

- InCloak, IR.

- Kproxy, IR 1 ; IR 2 ; IR 3.

- Sourbook, IR.

- Pzeg, IR.

- Vtunnel, IR.

- Megaproxy, IR.

- Ninjacloak, IR.

- ...

Siempre podemos echar mano de TOR para estar casi cien por cien seguros de que nuestra navegación va ha ser anónima y segura. IR.

Nota, El uso de proxies y demás sistemas de anonimización lleva consigo un descenso en muchos de los casos de la velocidad de navegación. Dato importante a tener en cuenta.

7. Evita los "desastres".

Como se suele decir "siempre es mejor prevenir que curar", por esta razón en la medida que podamos es muy recomendable hacer "Puntos de restauración" en nuestro sistema Windows. El ejemplo esta basado en Windows 7 pero en las versiones posteriores es practicamente igual.

Para crear un punto de restauración en Windows y así en un futuro si se da el caso que tenemos que restaurar el sistema por algún problema, ya sea del tipo virus, un controlador erroneo instalado etc. tenemos que seguir estos sencillos pasos.

Nos dirigimos a Inicio\Panel de control y allí escribimos en la casilla de busqueda, "restaurar", después de las opciones que nos aparecen, seleccionamos "Crear un punto de restauración".

Aparecerá la siguiente ventana,

Seleccionamos la opción Crear. Entonces aparece de nuevo otra ventana en la que nos pide que escribamos una descripción para identificar el punto de restauración.

Después de unos minutos, dependiendo de los datos de nuestro ordenador y de su velocidad, aparecerá la siguiente ventana de confirmación.

Estos son 7 pasos básicos para intentar tener lo mejor posible nuestro sistema windows protegido. Lógicamente esto se puede llevar a mucho más alto nivel pero de momento esto es todo. Siempre se puede profundizar más con la ayuda de Google. :)

No hay comentarios:

Publicar un comentario