Según nos comentan los descubridores del fallo, AQUÍ, el blackphone es generalmente considerado el smartphone más seguro disponible en la actualidad. Por desgracia, no importa lo seguro que un sistema está diseñado para ser, sigue siendo vulnerable a fallos de seguridad. Recientemente Sentinelone ha descubierto una vulnerabilidad que podría permitir a un atacante controlar de forma remota las funciones del módem del teléfono.

Desarrollado por SGP Technologies, una subsidiaria de propiedad total de SilentCircle, el blackphone proporciona a los usuarios el control sobre los permisos de aplicaciones, como los servicios Silent Phone y Silent text que ayudan a anonimizar y cifrar las comunicaciones, por lo que nadie puede espiar las llamadas de voz, vídeo ni texto.

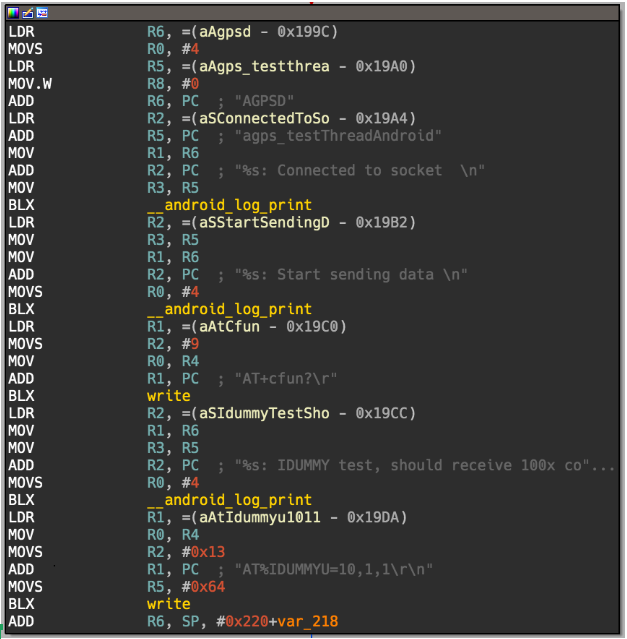

Como parte del ejercicio de ingeniería inversa que prepararón para la session de entrenamiento de Red Naga, descubrieron que éste puerto se habia dejado abierto y accesible en el blackphone (BP1, versión 1). Éste puerto está asociado a los modems Icera de Nvidia.

El problema reside en que, el socket abierto, podría ser utilizado por aplicaciones sin permisos adecuados para acceder a su módem de nVidia.

Los expertos explicaron que un atacante con acceso al módem podría explotar otras vulnerabilidades para ejecutar código de forma remota en el blackphone. Esto significa que un atacante podría realizar cualquier operación en el dispositivo, incluyendo el envío de mensajes de texto, visitar sitios web específicos o realizar llamadas telefónicas. Un atacante también podría aprovechar el fallo para instalar software malicioso en el dispositivo.

El fallo SÓLO afecta a la primera versión del Blackphone 1 (1.1.13 RC2), el cual incorpora el modem Icera, que ya no se fabrica, quedando excluido la segunda versión del mismo smartphone.

El problema se solucionó el día 07 de diciembre del pasado año, tras una rápida actuación por parte de Silent Circle, que en tan sólo 4 semanas tenían listo el parche. Gracias sobretodo a su programa de recompensas (Bug Bounty).

En un comunicado, el director de seguridad de Blackphone, Dan Ford, agradeció a los investigadores por contribuir a su programa de recompensas de errores.

Más INFO técnica en, VER.

Silent Circle Bug Bounty, IR.

Comunicado, Silent Circle, VER.

No hay comentarios:

Publicar un comentario